Lo scandalo Hacking Team, il datagate italiano che mette a rischio la sicurezza di tutti

08/07/2015 di Mazzetta

Una figuraccia che echeggia nel mondo ormai da giorni, inviti al governo a fare chiarezza, messi in piazza i segreti di regimi repressivi, aziende e istituzioni legittime. I database di Hacking Team sono stati copiati e messi online e quel che è emerso è uno scandalo tutto italiano

LO SCANDALO HACKING TEAM –

Hacking Team è un’azienda nota per la produzione di malware e sistemi di spionaggio informatico. L’azienda milanese, che ha goduto di robusti finanziamenti della Regione Lombardia attraverso Finlombarda Gestioni SGR, vende questi prodotti solo a governi legittimi e e a istituzioni pubbliche. Questo almeno hanno ribadito i suoi rappresentanti quando l’anno scorso l’azienda è stata accusata dall’ONU e da diverse associazioni per la protezione dei diritti umani di aver collaborato con regimi repressivi come quelli di Sudan, Etiopia ed Egitto, paesi con quali l’azienda ha negato ogni contatto. Nel database di oltre 400 gygabite finito online emergono invece corrispondenze, fatture e dettagli di affari conclusi con questi paesi e con altri non meno impresentabili. A poche ore dalla pubblicazione di quest’ultimo massiccio «leak» l’azienda è già stata accusata di aver permesso con i suoi strumenti la persecuzione e l’incarceramento di giornalisti in Marocco, Sudan ed Etiopia, di aver fornito al Marocco il software usato per spiare l’ONU e ad altri paesi quelli per spiare e reprimere cittadini ed oppositori. Bahrein, Arabia Saudita, Uzbekistan, Kazakistan, Azerbaijan, Mongolia, Etiopia, Russia e Sudan sono solo alcuni dei più famigerati clienti di Hacking Team, ma anche per molti governi di paesi «democratici» è un problema apparire in quella lista, perché in molti paesi la disciplina delle intercettazioni è severa e non comprende o autorizza le vere e proprie azioni di pirateria informatica rese possibili dai software dell’azienda milanese, capaci di violare qualsiasi dispositivo elettronico e tutti i maggiori sistemi operativi e quindi di spalancare a chi li impiega l’intimità e tutti i segreti dei bersagli, permettendone il furto e la conservazione di quei dati a volontà.

LA POSIZIONE DI HACKING TEAM –

Il portavoce dell’azienda Eric Rabe ha dichiarato a ZDNet che l’azienda non ha commesso atti illegali e neppure eticamente censurabili, ma i documenti lo smentiscono, come smentiscono simili affermazioni da lui fatte in precedenza.Non meglio è andato nel rispondere alle domande di Fabio Chiusi, al quale ha consegnato le consuete risposte che non dicono niente, definito «oltraggioso» l’attacco subito, salvo poi scadere nel ridicolo con un’affermazione quale: «Credo che siamo l’unica azienda che rispetta del tutto l’accordo di Wassenaar nel nostro campo». Parole inutili, come la policy aziendale che alla luce delle rivelazioni pare una tragica barzelletta, perché sono ben altre le domande alle quali dovrà rispondere i suoi responsabili. Da più parti, dall’Italia come dall’Estero, si chiede al governo italiano ed europeo di fare chiarezza su quello che sembra uno scandalo di dimensioni epiche, al quale le autorità, i media e i politici italiani stanno cercando in tutta evidenza di mettere la sordina. Dalla corrispondenza riversata in rete si viene a sapere invece che tra tutti l’azienda ha «scaricato» solo l’Etiopia, che vorrebbe tornare a essere un buon cliente dell’azienda, ma che all’Hacking Team rifiutano sì per le pressioni e le denunce ricevute dalle ONG, ma soprattutto perché usano il software dell’azienda in maniera avventata e sbagliata, danneggiando l’azienda più delle proteste.

I PROBLEMI PER HACKING TEAM –

Le questioni in campo sono diverse, quelle che riguardano il rapporto tra l’operato dell’azienda come traspare dai dati riversati in rete e la legge italiana, sono state elencate in una serie di questioni poste dalla Coalizione per le Libertà e i Diritti Civili al governo italiano;

- Può confermarci che l’Italia ha implementato il Regolamento Delegato 1382/2014 della Commissione e che quindi richiede agli esportatori che ricadono nella categoria 4A005 “Sistemi, apparecchiature, e loro componenti, appositamente progettati o modificati per la generazione, il funzionamento, la consegna di, o la comunicazione con il “software di intrusione” di richiedere una licenza per l’esportazione?

- Può confermarci che il “Remote Control System” venduto da “Hacking Team’ diVia della Moscova n. 13 20121, Milan, ora richiede un’autorizzazione per l’esportazione, come da comunicato pubblicato sul sito web di Hacking Team?

- In tal caso, può confermarci che l’esportazione del “Remote Control System” richiede una licenza individuale per ogni nuovo utente / cliente?

- In caso affermativo, questo requisito si applica esclusivamente per le esportazioni a partire dal 1/01/2015?

- Quali criteri sono utilizzati per valutare le esportazioni che ricadono nella categoria 4A005 e il ‘Remote Control System’?

- In che modo viene interpretato dall’Italia l’Articolo 6 del Council Common Position 2008/944/CFSP sull’esportazione di armi che afferma che un criterio comune si applica agli Stati Membri “in respect of dual-use goods and technology as specified in Annex I to Regulation (EC) No 1334/2000 where there are serious grounds for believing that the end-user of such goods and technology will be the armed forces or internal security forces or similar entities in the recipient country”?

IL CONFINE TRA LEGALE E ILLEGALE –

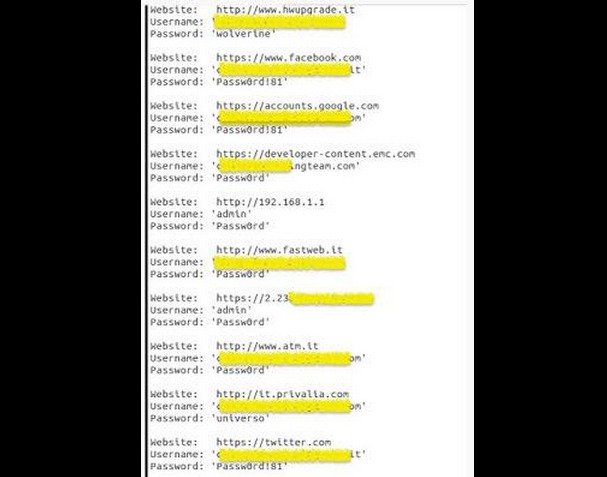

Considerazioni e domande simili sono finite nell’interrogazione della deputata liberaldemocratica Marietje Schaake alla Commissione Europea e in decine d’interpellanze rivolte ai numerosi governi che si trovano nella lista dei clienti di Hacking Team e, anche negli appelli che diverse istituzioni e organizzazioni internazionali hanno fatto al governo italiano e all’Unione perché indaghino a fondo. Appelli che per ora il governo ha ignorato. Fragoroso è infatti il silenzio del governo, nonostante la Presidenza del Consiglio risulti tra i clienti dei sistemi «offensivi» dell’azienda, con una spesa di circa 400.000 euro nel 2011, ma soprattutto nonostante che tra i clienti figurino i carabinieri, la polizia e la guardia di finanza, che ora sono dotati di software grazie ai quali i delinquenti possono scoprire chi e come li spia e che prima erano dotati di software che permette di condurre operazioni molto diverse dalle semplici intercettazioni, operazioni difficilmente autorizzabili dall’autorità giudiziaria, che anche dove sono autorizzate sollevano polemiche. Ora, dall’FBI alla DEA, fino ai nostri dello SCICO, sono tutti dotati di software come il Remote Control System (denominato anche Galileo) che Hacking Team prega di non usare, perché grazie ai dati pubblicati si sa come tracciarne l’azione a ritroso e perché è dotato di backdoor all’insaputa dei clienti, «porte» ora aperte a chiunque abbia le competenze per approfittarne.

LO SCANDALO NELLO SCANDALO –

A fare sensazione non è stata però solo la rivelazione o in qualche caso alla conferma dei rapporti di Hacking Team con regimi criminali, ma anche la qualità del lavoro svolto dall’azienda così come traspare dai materiali pubblicati, che è bene ricordare potrebbero non essere tutti quelli sottratti all’azienda e che per ora sono stati esplorati solo in parte. Anche se decine di persone ci stanno lavorando sopra, 400 GB sono una quantità di materiale enorme.