Cosa significa che sono stati colpiti 16 obiettivi di alcune banche italiane

NoName057 non ha preso di mira solamente le homepage, ma tutto l'ecosistema attorno ai servizi degli istituti di credito

In origine erano solamente cinque. Poi, nel corso del tardo pomeriggio di ieri, sono diventate sette. E questa mattina se ne sono aggiunte almeno altre due, più una “recidiva”. Parliamo degli attacchi DDoS nei confronti di alcune banche italiane finite nel mirino degli hacktivisti filorussi di NoName057, già protagonisti nel recente passato di offensive informatiche dello stesso tipo. Dunque, stesse modalità e stessi effetti: traffico “esasperato” nei confronti dei server per rendere un sito non raggiungibile. Parliamo, quindi di effetti su breve periodo che arrecano un disservizio nei confronti di cittadini-utenti-correntisti.

LEGGI ANCHE > Cosa è successo ai servizi digitali di alcune banche italiane che non erano raggiungibili

A Fideuram, BPER Banca, Fineco, CheBanca!, Intesa Sanpaolo, Banca Popolare di Sondrio e Monte dei Paschi di Siena, questa mattina si sono aggiunti anche Credem (Credito Emiliano) e Banca Popolare di Bari. Per il momento, dunque, parliamo di nove istituti di credito che hanno “dovuto” interrompere i propri servizi. Perché dunque, stando al dato confermato ieri dall’Agenzia per la Cybersicurezza Nazionale (ACN) si parla di “16 obiettivi colpiti”? La risposta a questa domanda non fa riferimento al mero dominio della homepage, ma a tutto l’ecosistema attorno a cui si permeano i servizi delle banche online.

Attacchi DDoS banche italiane, i 16 obiettivi colpiti

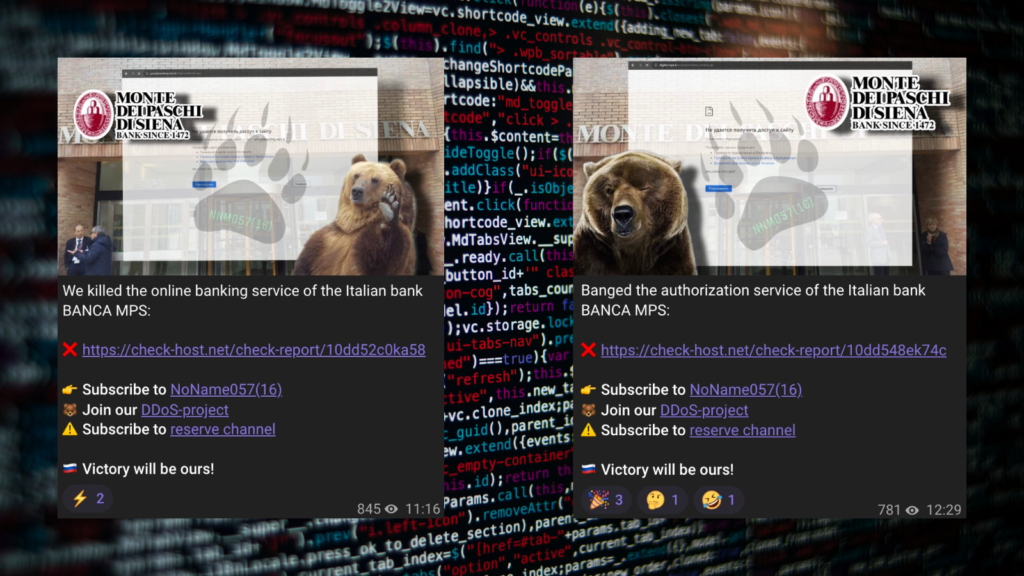

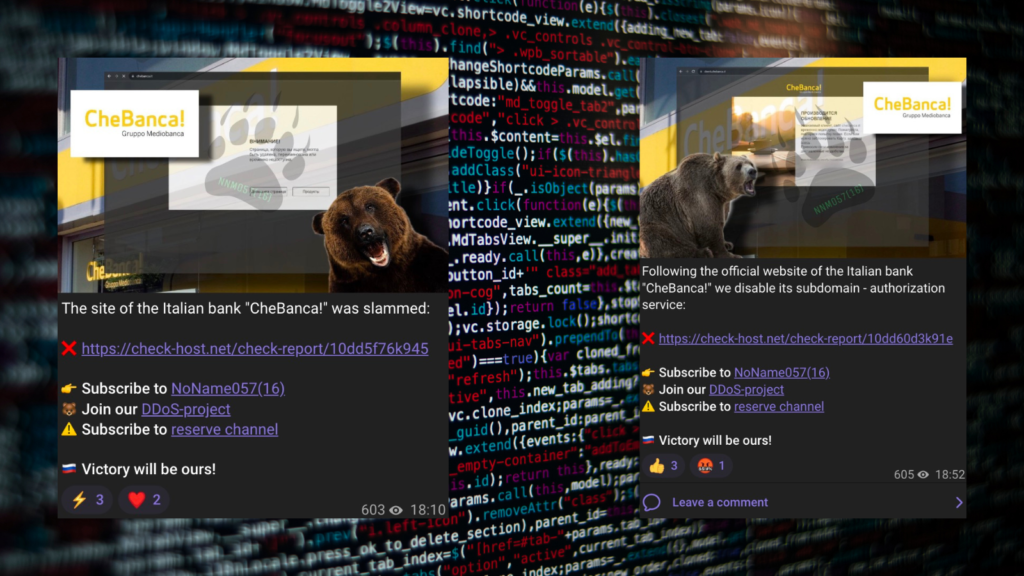

Per capire meglio, partiamo da due rivendicazioni di NoName057 pubblicate sul loro canale Telegram (in lingua inglese). Partiamo da Monte dei Paschi di Siena. Alle 11.16, infatti, viene postato il primo messaggio in cui si parla dell’attacco al sito di MPS. Poi, poco più di un’ora dopo, ecco un’altra specifica: colpito anche – sempre con modalità DDoS – il sistema di autorizzazione. Questo vuol dire che a non funzionare (per alcune ore) non è stata solamente la homepage da browser, ma anche in servizi in app, perché l’utente non poteva autenticarsi per accedere al proprio conto corrente.

Stesso discorso vale per CheBanca! (l’ultima ad aver subito gli attacchi DDoS banche italiane nella giornata di ieri). Prima l’offensiva che ha messo in down il sito ufficiale (quindi impossibile accedere ai sistemi attraverso i moduli presenti nella homepage). Poi, come accaduto con MPS, l’attacco si è spostato sul servizio di autorizzazione.

Parliamo, dunque, di domini e sottodomini. Per questo motivo, anche se le banche citate inizialmente dall’ACN erano solamente cinque, si è immediatamente parlato di 16 obiettivi colpiti da questi attacchi DDoS. Questo numero, ovviamente, è cresciuto visto che gli istituti bancari colpiti sono aumentati nelle ultime ore.

La reazione delle banche

Al netto dei numeri, occorre sottolineare un aspetto fondamentale in tutta questa vicenda. Detto che hacktivisti come NoName057 proseguiranno sempre nel loro tentativo di destabilizzare attraverso azioni che sono meramente dimostrative (gli attacchi ransomware sono molto più pericolosi e hanno effetti peggiori, per esempio), la reazione delle banche coinvolte è stata praticamente immediata. Problemi ce ne sono stati, certo, soprattutto perché per alcune ore (ma non per tutti gli istituti) i correntisti non sono potuti accedere alla propria home banking ed effettuare operazioni. Il tutto, però, è durato un lasso di tempo molto breve, sintomo che le azioni di prevenzione e pronto intervento in queste occasioni sono diventate un mantra molto ben seguito ed eseguito.