L’ultima frontiera dello smishing con il portale ad hoc che imita la tua banca

Nuove strategie per tentare di trovare nuove vittime: è stato addirittura creato un sito ad hoc da cui prelevare i dati di accesso ai conti bancari. Il tutto anticipato da Sms che sembrano provenire dal proprio istituto bancario

I truffatori seriali ne sanno una più del diavolo. Solo qualche settimana fa, infatti, le pagine di Giornalettismo hanno ospitato la testimonianza di una vittima di frode a cui è stata clonata una carta di credito attraverso un articolato sistema di finzioni e sistemi di sicurezza aggirati. Oggi ci troviamo di fronte a un’ulteriore evoluzione di queste tecniche di smishing: si parte con un sms che arriva (ma solo all’apparenza) dalla tua banca, poi si prosegue con un ulteriore comunicazione testuale, un portale online creato ad hoc (Sicurezzaportalemobile.com) e una telefonata per “guidarvi” verso la truffa.

LEGGI ANCHE > L’ultima tecnica dei clonatori di carte: spacciarsi per carabinieri e aggirare i sistemi di sicurezza

Partiamo dall’inizio. Come accaduto per l’esperienza raccontata in precedenza, il “vettore inconsapevole” risponde al nome di Banco BPM. Nessuna responsabilità, ovviamente, è riferibile all’Istituto bancario (e non sappiamo se questa tecnica è stata utilizzata “clonando” anche altre banche”). Ma vediamo la genesi di questa truffa con una serie di screenshot che raccontano questa truffa dall’inizio alla fine.

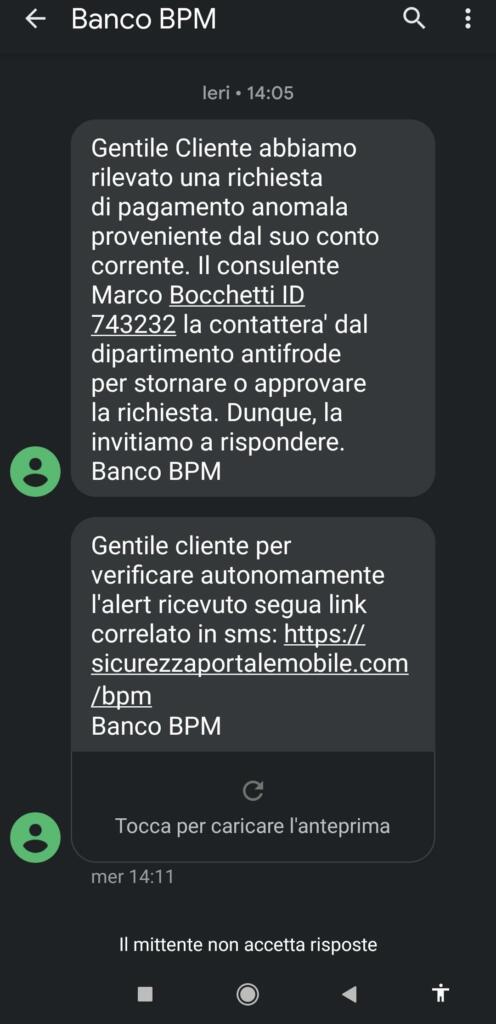

«Gentile Cliente abbiamo rilevato una richiesta di pagamento anomala proveniente dal suo conto corrente. Il consulente Marco Bocchetti ID743232 la contatterà dal dipartimento antifrode per stornare o approvare la richiesta. Dunque la invitiamo a rispondere. Banco BPM». Poi, qualche istante dopo, ecco arrivare un secondo sms proveniente sempre dallo stesso mittente (che sembra essere Banco BPM, ma non è così): «Gentile cliente per verificare autonomamente l’alert ricevuto segua link correlato in sms: https://sicurezzaportalemobile.com/bpm». Poi la telefonata.

Il mittente, secondo quanto raccontato dalla vittima di questo tentativo di truffa – fortunatamente non andata a buon fine, almeno in questo caso -, chiamava da un numero con il prefisso torinese (011). L’uomo dall’altra parte della cornetta ha iniziato a spiegare quale fosse la “criticità” emersa e che ha portato a questa “verifica necessaria su una spesa effettuata”. Prima ha chiesto se la “vittima” si trovasse in Svizzera (a Lugano), poi ha parlato di una presunta spesa sospetta (da oltre 440 euro) effettuata sul sito di e-commerce Zalando. Ovviamente quell’acquisto non era mai stato fatto. E mentre il presunto “consulente” del servizio antifrode del BancoBPM sollecitava l’utilizzo del link inviato tramite sms per procedere con quella che definiva una “verifica dei dati”, il truffatore si è tradito dicendo: “La spesa è stata effettuata con il bancomat”. Impossibile dato che Zalando (ma anche tutti gli altri siti di e-commerce) accettano solamente pagamenti con carte di credito, Paypal, Postepay, pagamento alla consegna o saldo sul credito.

Sicurezzaportalemobile.com, il sito web utilizzato per una truffa bancaria

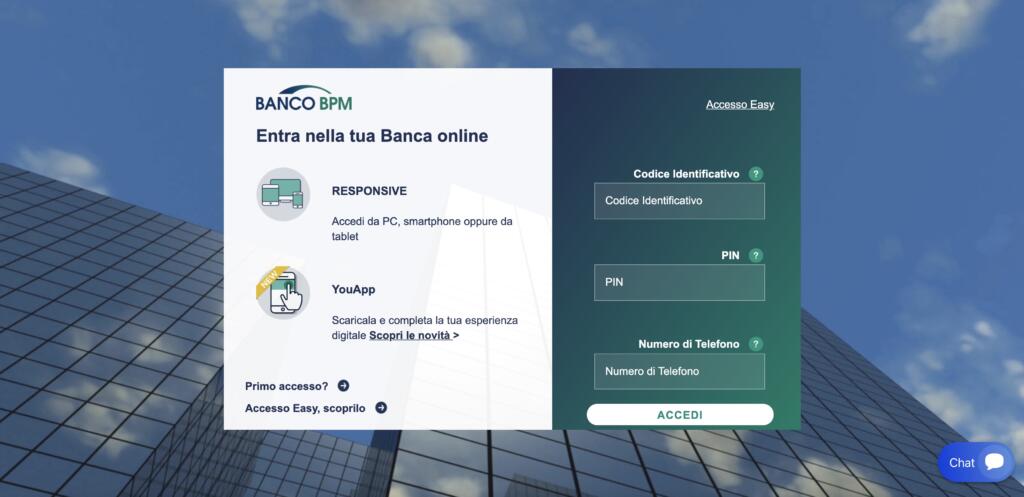

E il tentativo di frode finisce lì. Perché la vittima del tentativo di truffa ha riagganciato la cornetta e non ha risposto al secondo tentativo di telefonata da parte del truffatore, inciampato nelle dinamiche dei pagamenti online. Insomma, tutto è bene quel che finisce bene, ma andiamo ad analizzare l’ultimo punto di questo tentativo di frode non riuscito. Abbiamo parlato di smishing per via della sua genesi (il tutto è partito con un sms), ma poi il tutto si stava trasferendo nel mondo del web. Perché abbiamo dato un’occhiata a quel portale (sicurezzaportalemobile.com/bpm) e ci siamo trovati davanti a ciò.

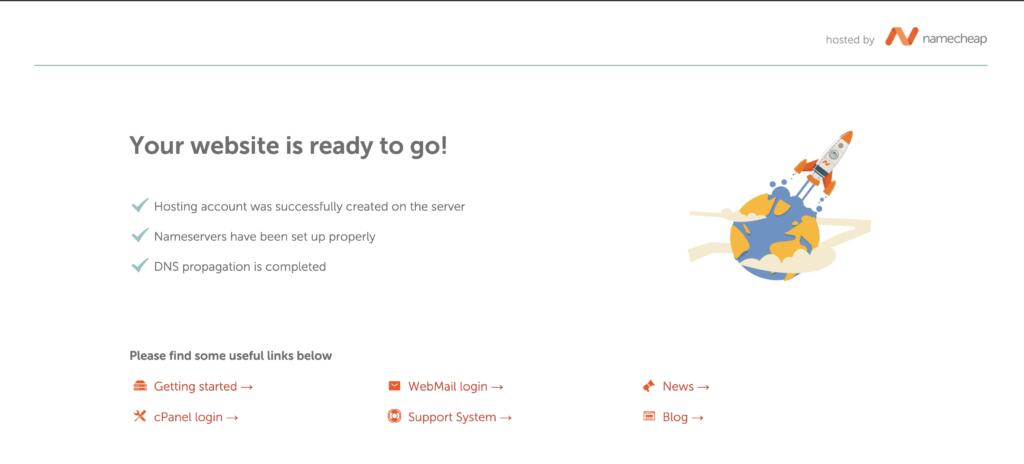

Un sito che sembra essere quasi ufficiale in cui si richiedono “codice identificativo”, “pin” e “numero di telefono”. Il tutto con i loghi del Banco BPM. Ma, anche in questo caso, ci sono alcuni errori: perché chi ha un conto con la Banca Popolare di Milano, infatti, non ha un “pin” ma una password. E, inoltre, cancellando quel “bpm” dopo lo slash nell’url del link inviato via sms, ci appare questo.

Un sito che non esiste, in pratica. Insomma, potenzialmente è una truffa ben congegnata, ma con dettagli (fortunatamente) da rivedere. Ovviamente, qualora le vittime di questa truffa inserissero (perché sì, il portale è ancora online) i dati del proprio conto, il truffatore avrebbe libero accesso a qui dati e, quindi, al conto corrente.

La risposta della banca

Ovviamente, abbiamo effettuato tutte le verifiche del caso. Contattando il servizio clienti della banca, un operatore ci ha confermato che quello era un mero tentativo di truffa i cui effetti rischiavano di essere deleteri per la vittima. Perché, in questo, caso, con le chiavi di accesso al proprio conto corrente nelle mani del truffatore, l’intero saldo sarebbe stato immediatamente prosciugato con i soldi trasferiti altrove. L’Istituto bancario (e questo vale per tutto) ha tenuto a ribadire un concetto: le comunicazioni (su qualsiasi cosa) arrivano da canali ufficiali e non tramite sms. E, anche quando si parla di e-mail, occorre sempre controllare con attenzione la veridicità dell’indirizzo del mittente. Poi, quando ci si imbatte in qualcosa di simile, denunciare tutto subito alla Polizia Postale (come accaduto in questo caso) e alle forze dell’ordine.